O problema com os metadados

Qualquer pessoa que tenha assistido a um procedimento policial ou a um drama de espionagem conhece o cenário: um suspeito é rastreado não pelo conteúdo de suas mensagens, mas pela atividade e pelos contatos do telefone. As informações sobre para quem ele ligou ou com quem se comunicou, quando o fez e com que frequência - tudo isso são metadados. O que muitas pessoas não percebem é que esse tipo de dados geralmente é muito mais fácil de acessar e analisar do que o conteúdo da comunicação em si.

O que são metadados?

Metadados são dados que descrevem outros dados. Por exemplo, podem incluir informações sobre quando e onde uma foto foi tirada ou os detalhes técnicos de um arquivo. Os sites, por exemplo, dependem de metadados para ajudar os mecanismos de pesquisa a indexá-los adequadamente. Os metadados desempenham um papel importante para facilitar o gerenciamento das informações digitais, mas também podem expor detalhes confidenciais sobre nosso comportamento digital.

No mundo das mensagens e da comunicação on-line, os metadados incluem detalhes sobre quem está se comunicando com quem, quando a comunicação ocorre e quantos dados são trocados. Embora não revelem o conteúdo da comunicação, ainda assim podem ser incrivelmente reveladores. Saber quem falou com quem e quando pode ser suficiente para tirar conclusões detalhadas sobre a vida, a rede social e as rotinas diárias de alguém.

Como os metadados são coletados?

Os metadados são gerados automaticamente quando usamos serviços digitais, de sites a aplicativos de mensagens. Em muitos casos, é uma parte essencial do funcionamento desses sistemas. Por exemplo, os mecanismos de pesquisa precisam de metadados para localizar sites, e os serviços de mensagens os utilizam para rotear e entregar mensagens. No entanto, embora o conteúdo das mensagens seja frequentemente protegido por criptografia de ponta a ponta, os metadados geralmente não o são.

Isso deixa os metadados vulneráveis a serem coletados e analisados. Um provedor de serviços - ou, em alguns casos, terceiros - pode examinar esses dados para saber uma quantidade surpreendente sobre o comportamento de uma pessoa. Por exemplo, os pesquisadores conseguiram analisar metadados de aplicativos de mensagens para reconstruir rotinas diárias, como a hora em que alguém acorda, com base no momento em que envia a primeira mensagem. Os padrões de comunicação também podem revelar conexões entre as pessoas, mesmo sem acesso ao conteúdo real de suas mensagens.

Os riscos da exposição de metadados

O problema com os metadados é que eles se acumulam em todos os lugares do mundo digital, e é difícil evitá-los. O simples uso de um aplicativo de mensagens gera metadados, como a hora e a frequência das comunicações. Mesmo que o conteúdo da mensagem seja criptografado, os metadados permanecem expostos.

Em alguns casos, isso pode ser especialmente problemático. Por exemplo, durante protestos ou em situações politicamente sensíveis, os metadados podem revelar não apenas quem está se comunicando, mas também onde estão, graças às informações geográficas vinculadas aos endereços IP. Ativar o modo avião ou usar aplicativos de mensagens voltados para a privacidade que coletam menos metadados pode ajudar a reduzir a exposição, mas essas medidas não são suficientes.

Como podemos proteger nossos metadados?

Já existem vários métodos para reduzir a exposição de metadados. Um exemplo é o Envio seladoA tecnologia de envio de mensagens é uma técnica em que as mensagens são enviadas sem revelar a identidade do remetente, semelhante a deixar uma carta no correio sem o endereço de retorno. Entretanto, mesmo isso não resolve totalmente o problema. Ainda é possível inferir quem está se comunicando com quem com base no tamanho e no tempo das trocas de dados. Se o endereço IP 1 envia um pacote de dados para um servidor e, em seguida, o servidor envia um pacote de dados idêntico para o endereço IP 2, é fácil concluir que o IP 1 está se comunicando com o IP 2.

Os próprios endereços IP são outra fonte de vulnerabilidade de metadados. Eles podem revelar não apenas quem está se comunicando, mas também fornecer pistas sobre a localização física de um usuário. Isso pode ser uma preocupação não apenas para os provedores de serviços de mensagens, mas também para quaisquer terceiros que possam ter acesso a esses dados.

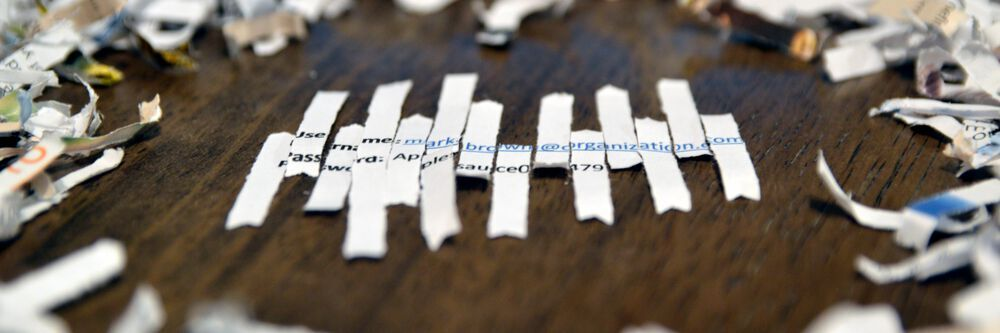

A solução: Destruição de metadados

Para uma proteção de privacidade realmente robusta, é necessária uma solução mais avançada: trituração de metadados. Essa abordagem envolve tornar os metadados completamente irreconhecíveis, misturando-os em grandes conjuntos de dados anônimos, geralmente chamados de "conjuntos de anonimato". Ao fazer isso, nem os provedores de serviços nem terceiros podem rastrear padrões de comunicação ou vincular remetentes a receptores.

A principal vantagem da destruição de metadados é que ela oferece proteção abrangente à privacidade. Tanto o conteúdo das mensagens quanto os metadados são mantidos em sigilo, tornando impossível tirar conclusões sobre quem está se comunicando ou quando. Embora essa técnica tenha sido aplicada principalmente a serviços de mensagens, ela também tem aplicações potenciais em sistemas de pagamento e outras atividades on-line em que a exposição de metadados é uma preocupação.

Como a privacidade se torna uma preocupação cada vez maior na era digital atual, a fragmentação de metadados oferece uma solução promissora para um dos riscos mais sutis, porém graves, associados à comunicação on-line.